Comprendiendo el Smishing: ¿Qué es?

El término smishing es una amalgama de las palabras «SMS» (servicio de mensajes cortos) y «phishing», y se refiere a una modalidad de estafa que utiliza mensajes de texto para engañar a los destinatarios. Esta forma de fraude busca, principalmente, robar información personal y datos financieros de las personas incautas. A diferencia del phishing tradicional que se realiza a través de correo electrónico, el smishing se aprovecha de la naturaleza directa e instantánea de los mensajes de texto, lo que puede hacer que las personas reaccionen de manera más impulsiva.

Los estafadores envían mensajes que parecen proceder de fuentes legítimas, como bancos, servicios de paquetería o incluso entidades gubernamentales. A menudo, los mensajes contienen enlaces a sitios web falsos que simulan la apariencia de las entidades oficiales y solicitan información personal.

- Los mensajes de smishing generalmente utilizan un lenguaje urgente para engañar a los destinatarios.

- Suelen contener enlaces que dirigen a sitios de phishing o instalaciones de malware.

- Pueden pedir la actualización de contraseñas o datos personales bajo amenazas falsas.

Recibo un SMS de Correos – ¿Será una Estafa?

Si has recibido un SMS de Correos, es crucial sospechar de su legitimidad. Con el incremento de fraudes digitales, los mensajes fraudulentos disfrazados de notificaciones de Correos se han vuelto muy comunes. Estos textos típicamente informan sobre un supuesto problema con el envío o entrega de un paquete, solicitando al destinatario que siga un enlace para ‘resolver’ el problema.

Mensajes Fraudulentos de Correos: Contenidos Típicos

Los mensajes de SMS fraudulentos que se hacen pasar por Correos suelen incluir ciertos patrones lingüísticos y requerimientos que pueden levantar sospechas. Por ejemplo:

- Frases como “Su paquete ha sido suspendido” o “Se necesita confirmación de entrega” son comunes.

- Instrucciones para ingresar a un link sospechoso para verificar o actualizar la información de envío.

- Solicitudes de pago inmediato para evitar devolver el paquete.

Estafa por SMS de Correos: Confirmación Oficial

Correos y otras entidades oficiales han reconocido la existencia de estos fraudes. Han enfatizado en que no envían mensajes que soliciten información personal a través de SMS, ni requieren pagos por este medio. Esto ha sido confirmado por informes de seguridad cibernética nacional que aconsejan a los usuarios a mantenerse alerta y no caer en estos engaños.

¿Cómo funciona esta estafa tras recibir un SMS de Correos?

El proceso que siguen los estafadores comienza al enviar un SMS que aparenta ser de Correos. El texto plantea un problema ficticio con un paquete, instando al receptor a seguir un enlace proporcionado. Este enlace dirige a un sitio diseñado para parecerse al portal oficial de Correos.

En esta página falsa, se solicita al usuario que ingrese su información personal, como dirección, datos bancarios y más. Posteriormente, puede haber una petición de un pago pequeño bajo un pretexto falso, como «finalizar» el proceso de envío, obteniendo así acceso a la cuenta bancaria del usuario.

SMS de Correos: Claves para Identificar un Fraude

Identificar un SMS fraudulento de Correos es crucial para proteger tus datos personales y financieros. Afortunadamente, hay características comunes en estos mensajes que pueden ayudarte a diferenciar un mensaje legítimo de uno fraudulento.

- Errores ortográficos y gramaticales: Es común que estos mensajes contengan errores obvios que rara vez encontrarías en comunicaciones oficiales de Correos.

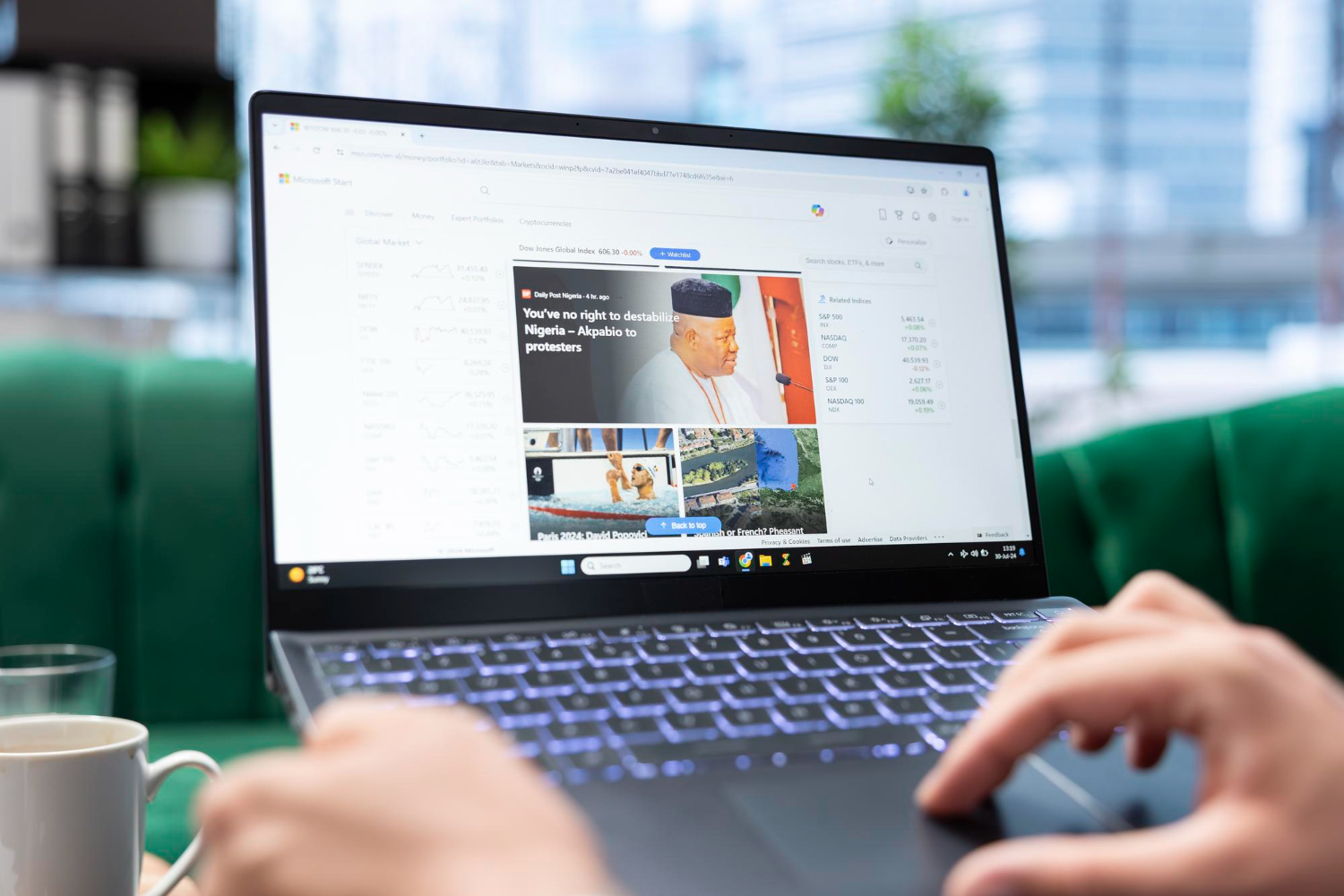

- Direcciones URL sospechosas: Verifica que los enlaces proporcionados en el mensaje lleven a dominios conocidos y legítimos. Por ejemplo, los dominios de Correos deben ser los oficiales, como correos.es, y no variaciones sospechosas.

- Tono de urgencia: Estos mensajes frecuentemente presionan para que actúes de inmediato, infundiendo miedo sobre consecuencias negativas inminentes.

¿He Recibido un SMS Fraudulento de Correos? Pasos a seguir

Recibir un SMS fraudulento de Correos puede ser alarmante, pero es importante mantener la calma y seguir ciertos pasos para protegerte de daños mayores. Aquí te detallamos las acciones que debes tomar inmediatamente después de identificar un potencial fraude:

Acciones Inmediatas tras Recibir un SMS Fraudulento de Correos

Si sospechas que el mensaje recibido es un fraude, sigue estos pasos:

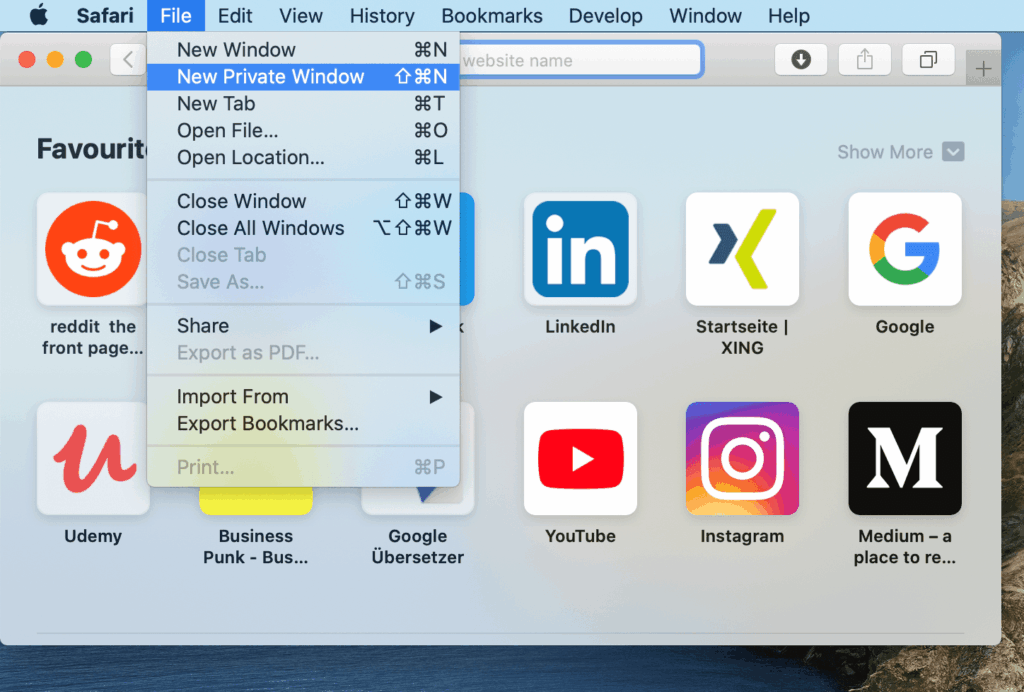

- No interactúes con el mensaje: No respondas, no llames a ningún número proporcionado, y no hagas clic en ningún enlace.

- Elimina el mensaje: Una vez que hayas notado señales de fraude, elimina el mensaje para evitar cualquier tentación futura o error accidental.

- Informa a las autoridades: Reporta el fraude a las entidades competentes como INCIBE o directamente a Correos. Esto ayuda no solo a protegerte, sino a prevenir que otros caigan en la misma trampa.

¿Caí con el SMS fraudulento de Correos? Cómo Actuar

Si has proporcionado información personal o bancaria respondiendo a un SMS fraudulento, es crucial tomar acciones rápidamente para minimizar posibles daños:

- Contacta a tu banco: Informa inmediatamente a tu entidad bancaria sobre el posible compromiso de tus datos para que puedan tomar las precauciones necesarias, como bloquear tus tarjetas.

- Monitorea tus cuentas: Revisa cuidadosamente tus cuentas bancarias y estados financieros en busca de transacciones sospechosas.

- Informa a la policía: Denuncia el fraude a las autoridades para que se investiguen y tomen medidas contra los responsables.

Correos y Los SMS: Información Importante

Es fundamental saber cómo operan legítimamente los servicios de mensajería de Correos para distinguir entre mensajes legítimos y fraudulentos. Correos, en ocasiones, envía notificaciones legítimas, pero hay ciertos aspectos que jamás pedirán a través de SMS:

- Correos nunca solicitará pagos a través de SMS.

- No pedirán confirmación de datos personales o bancarios mediante este medio.

- Los mensajes legítimos no incluirán enlaces que redirijan a sitios web no oficiales.

Utilizar esta información te permitirá navegar con seguridad y confianza ante mensajes sospechosos que intentan suplantar la identidad de servicios de mensajería oficiales.

La Estrategia de los Estafadores detrás del SMS de Correos

Los estafadores que utilizan el smishing con SMS de Correos implementan tácticas sofisticadas para maximizar la efectividad de su fraude. Esta estrategia está basada en la ejecución masiva y al azar, lo que incrementa la probabilidad de que alguien caiga en su trampa. A continuación, exploramos cómo operan estos estafadores:

- Comparación en volumen: Se envían mensajes a una gran cantidad de personas sin discriminar, esperando que un pequeño porcentaje responda.

- Uso de plantillas eficientes: Los mensajes son diseñados para ser efectivos, utilizando lenguaje persuasivo y creando una apariencia auténtica que imite comunicaciones legítimas.

- Personalización engañosa: Algunos mensajes pueden incluir detalles personales mínimos para aumentar su credibilidad, obtenidos a través de datos filtrados u obtenidos de manera ilícita en la web.

Estos métodos, además, aprovechan la falta de conocimiento tecnológico de muchos usuarios para poner en marcha su engaño, exponiendo a una parte significativa de la población al riesgo de fraude.

Conclusión

En conclusión, la prevalencia de mensajes SMS fraudulentos que simulan ser notificaciones de Correos es una amenaza real que explota la confianza y falta de conocimiento de los usuarios. Es fundamental estar informado sobre las tácticas del smishing para proteger nuestra información personal y financiera. Los fraudes buscan explotarnos emocionalmente, utilizando lenguaje urgente y enlaces manipulados para engañarnos. Identificar características como errores gramaticales, números desconocidos y URLs extrañas puede ayudarnos a detectar estas estafas.

A través de este artículo, resaltamos la importancia de no interactuar con tales mensajes y, en su lugar, denunciar estos intentos de fraude a las autoridades pertinentes. Informarnos y mantenernos vigilantes son nuestras mejores herramientas para evitar caer en estas trampas digitales. Recuerda siempre la regla clave: Correos nunca solicita información personal ni pagos a través de SMS.

Fuentes Consultadas

- Agenda Audiovisual Castilla-La Mancha: Correos no te envía este SMS para confirmar tus datos

- RTVE: Falso Correos no manda mensaje para actualizar tu dirección

- Asufin: Estafa Correos SMS datos

- Economía Digital: Estafa viral Correos SMS

- INCIBE: Smishing Correos solicitando el número de tu calle

- Xataka: Cómo funciona el engaño SMS y cómo evitar caer

- Ok Diario: SMS Correos que no debes abrir

- Correos: No te pide dinero por SMS

- Correos: Seguridad de la información Phishing

- Correos: Sabes cómo detectar un fraude en Correos