Ejemplos prácticos de IoT: El hogar inteligente

El Internet of Things (IoT) representa una revolución silenciosa pero poderosa que ha transformado la interacción con la tecnología en la vida diaria. Este concepto se refiere a la interconexión de objetos y dispositivos a través de internet, permitiendo que recopilen y compartan datos. Su importancia radica en su capacidad de convertir dispositivos físicos en fuentes continuas de datos, promoviendo eficiencias y mejoras que antes no eran posibles.

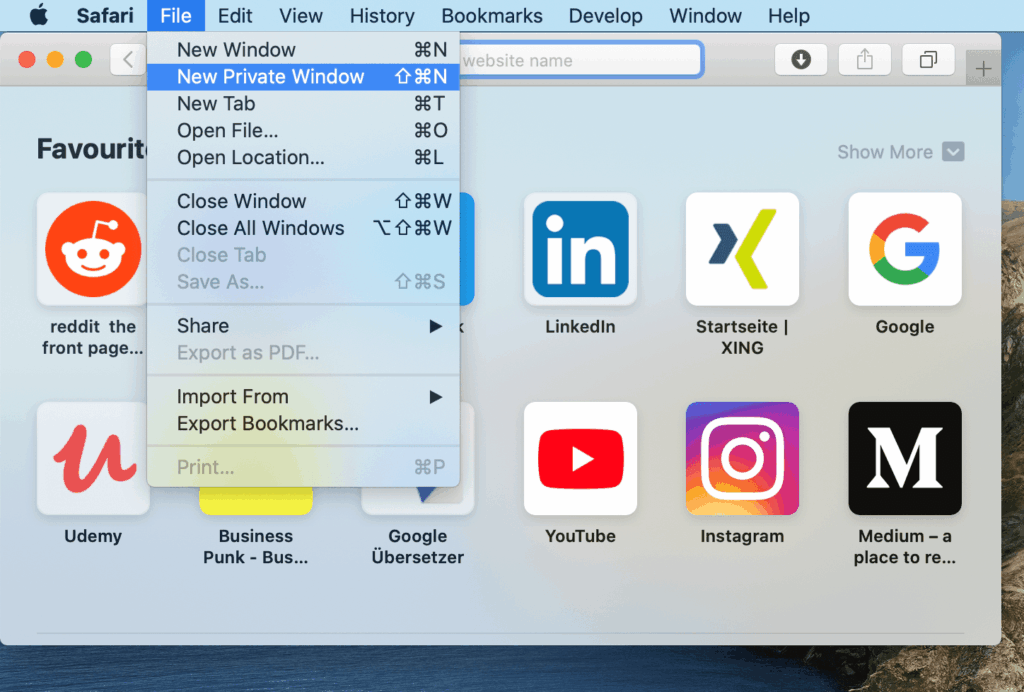

En el mundo de los hogares inteligentes, el IoT ha encontrado uno de sus terrenos más fértiles. Los hogares modernos cada vez más integran tecnología IoT para mejorar la seguridad, la eficiencia energética y la comodidad. Gracias a estos sistemas, es posible controlar desde la iluminación y la climatización hasta la seguridad del hogar, todo desde un dispositivo móvil.

- Sistemas de Seguridad: Cámaras y sensores conectados que permiten la vigilancia constante y en tiempo real del hogar.

- Iluminación Inteligente: Bombillas que pueden ser controladas de manera remota o programadas para basarse en las preferencias del usuario.

- Climatización: Termostatos que ajustan automáticamente el ambiente del hogar según las preferencias establecidas y ahorran energía.

- Electrodomésticos Conectados: Dispositivos como refrigeradores o lavadoras que recopilan datos de uso y sugieren ciclos o alertan sobre necesidades de mantenimiento.

Los ejemplos de hogares inteligentes se han convertido en sinónimo de comodidad y control mejorados, mientras ayudan a los propietarios a optimizar el consumo de energía y mejorar la seguridad personal.

Salud y dispositivos wearables: Ejemplos en Internet of Things

En el sector de la salud, los dispositivos wearables han adoptado el IoT para brindar una atención continua y en tiempo real. Estos dispositivos, que pueden ser llevados puestos, recopilan y transmiten datos de salud crítica a plataformas en la nube para su análisis inmediato.

- Monitores de Salud: Dispositivos que rastrean la frecuencia cardíaca, niveles de oxígeno en sangre y otras métricas vitales para enviar alertas instantáneas en caso de anomalías.

- Dispositivos de Gestión de Enfermedades Crónicas: Aparatos que supervisan condiciones como la diabetes, alertando a los usuarios y sus médicos sobre tendencias preocupantes.

- Sistemas de Seguimiento de Ejercicio: Gadgets que monitorean pasos, calorías quemadas y más, ayudando a los usuarios a mantener sus objetivos de fitness.

Estos dispositivos mejoran la calidad de la atención médica al proveer datos precisos y en tiempo real, facilitando una gestión proactiva de la salud personal y permitiendo respuestas rápidas ante emergencias médicas.

Implementación de IoT en la logística y rastreo

En el ámbito de la logística, la implementación del Internet of Things (IoT) ha revolucionado los sistemas contemporáneos, transformando la manera en que se gestionan los inventarios y se realiza el seguimiento de las mercancías. La incorporación de dispositivos conectados proporciona una visibilidad en tiempo real, optimizando procesos y reduciendo costos operativos.

- Rastreadores GPS: Estos dispositivos permiten un monitoreo preciso y continuo de la ubicación de los vehículos de transporte, mejorando la gestión de rutas y tiempos de entrega.

- Sensores de nivel de combustible: Integrados en los vehículos, estos sensores ofrecen datos esenciales sobre el consumo de combustible, ayudando a las flotas a optimizar el consumo y reducir costos.

- Monitorización del comportamiento del conductor: Dispositivos capaces de detectar frenadas bruscas, aceleraciones y otras prácticas de conducción que pueden mejorar la seguridad y la eficiencia.

Gracias a estas innovaciones, las empresas pueden asegurarse de que sus operaciones logísticas sean más ágiles, seguras y eficientes, proporcionando así un servicio de mayor calidad a sus clientes.

Vehículos autónomos: Un ejemplo de aplicación de Internet of Things

Los vehículos autónomos constituyen uno de los ejemplos más fascinantes de las aplicaciones del Internet of Things (IoT). Estos vehículos emplean múltiples tecnologías IoT para operar de manera independiente, sin intervención humana, aprovechando sensores avanzados y capacidad computacional robusta.

- Sensores y cámaras: Los vehículos están equipados con LiDAR, cámaras, y radares que monitorean el entorno en tiempo real, permitiendo la detección de obstáculos y la navegación segura.

- Algoritmos de inteligencia artificial: Algoritmos complejos procesan los datos obtenidos de los sensores para tomar decisiones rápidas y precisas sobre la conducción.

- Comunicación V2X (Vehicle-to-Everything): Estos sistemas permiten la interacción con otros vehículos e infraestructuras, mejorando la coordinación y previniendo accidentes.

La tecnología IoT en vehículos autónomos no solo promete hacer las carreteras más seguras, sino también contribuirá a reducir el tráfico y la contaminación gracias a una movilidad más eficiente.

Agricultura inteligente potenciada por Internet of Things

El campo de la agricultura inteligente es otro dominio donde el Internet of Things (IoT) está dejando una huella significativa. A través del uso estratégico de sensores y tecnologías conectadas, los agricultores pueden optimizar el uso de recursos, mejorar las cosechas y reducir el impacto ambiental de sus operaciones.

- Sensores de humedad del suelo: Monitorean el contenido de agua en el suelo, permitiendo un riego preciso que conserva el agua y mejora la salud de las plantas.

- Dispositivos de monitoreo climático: Recogen datos meteorológicos que son cruciales para planificar la siembra y cosecha, aumentando el rendimiento agrícola.

- Automatización del riego: Sistemas que ajustan automáticamente la frecuencia y duración del riego según las necesidades actuales de los cultivos, promoviendo la eficiencia hídrica.

La aplicación del IoT en la agricultura no solo incrementa la productividad sino que también promueve prácticas más sostenibles, transformando el futuro del sector agrícola.

Transformación de fábricas y retail mediante IoT

La transformación de las fábricas y el retail mediante el Internet of Things (IoT) está redefiniendo la eficiencia operativa y la experiencia del cliente. En el sector de la manufactura, el IoT facilita la gestión eficiente de recursos y la optimización de los procesos productivos a través de tecnologías avanzadas.

- Robótica e Inteligencia Artificial: Las fábricas inteligentes están equipadas con robots que realizan tareas repetitivas y peligrosas, reduciendo errores humanos y mejorando la seguridad laboral.

- Mantenimiento predictivo: Utilizando sensores que monitorean el estado del equipo en tiempo real, las empresas pueden anticipar fallos y programar mantenimientos antes de que ocurran interrupciones costosas.

- Optimización de la cadena de suministro: El IoT permite un seguimiento más preciso de los inventarios y agiliza las operaciones logísticas, asegurando que los productos lleguen a su destino de manera más rápida y eficiente.

En el sector retail, el IoT está transformando la experiencia de compra a través de tecnologías innovadoras.

- Tiendas automatizadas: Ejemplos como Amazon Go utilizan una combinación de sensores y tecnologías de visión por ordenador para permitir compras sin cajas, lo que reduce tiempos de espera y mejora la experiencia del cliente.

- Análisis de comportamiento del cliente: Herramientas alimentadas por IoT analizan los patrones de compra de los clientes, permitiendo a los minoristas personalizar ofertas y promociones de manera más efectiva.

- Gestión de inventarios: Los dispositivos IoT permiten una gestión en tiempo real del stock, asegurando que los productos siempre estén disponibles para los consumidores.

En conjunto, estas innovaciones están impulsando tanto a fábricas como a comercios minoristas hacia un futuro más eficiente y orientado al cliente.

Monitoreo y gestión de servicios públicos

El monitoreo y la gestión de servicios públicos se han beneficiado enormemente del Internet of Things (IoT), permitiendo una multitud de mejoras en la infraestructura urbana. Las ciudades inteligentes están integrando dispositivos IoT para optimizar el uso de recursos, mejorar los servicios públicos y reducir los costos operativos.

- Medidores inteligentes: Estos dispositivos permiten el monitoreo en tiempo real del consumo de electricidad, agua y gas, ayudando a los consumidores a gestionar su uso y a los proveedores a optimizar el suministro.

- Sistemas de gestión del tráfico: Sensores y cámaras conectados permiten una fluidez vehicular mejorada, al tiempo que reducen la congestión y los tiempos de viaje.

- Monitoreo ambiental: Sistemas que supervisan la calidad del aire, la contaminación y las condiciones climáticas, proporcionando datos vitales para tomar decisiones sobre políticas medioambientales.

Estas aplicaciones del IoT no solo mejoran la eficacia de los servicios públicos, sino que también contribuyen a crear entornos urbanos más habitables y sostenibles.

Conclusión

El desarrollo y aplicación del Internet of Things (IoT) evidencia una transformación significativa en múltiples sectores que va más allá de la simple conectividad de dispositivos. Desde los hogares inteligentes hasta la agricultura y manufactura industrial, los ejemplos de IoT muestran la capacidad de esta tecnología para mejorar la eficiencia, personalización, y sostenibilidad de nuestras actividades cotidianas. La integración de plataformas y tecnologías IoT continúa avanzando, facilitando un ecosistema más conectado e inteligente. Este progreso no solo promete optimizar recursos y procesos, sino que también redefine la forma en que interactuamos con el mundo que nos rodea, ofreciendo experiencias mejoradas y adaptativas.

En definitiva, las diversas aplicaciones del IoT están forjando un camino hacia un futuro donde la tecnología se integra aún más profundamente en nuestra vida diaria, permitiéndonos aprovechar los datos y la automatización para crear soluciones innovadoras. Con ejemplos variando desde dispositivos wearables en el sector salud hasta sistemas de gestión de tráfico en ciudades inteligentes, el IoT amplía continuamente sus límites, ofreciendo oportunidades sin precedentes para la innovación y mejora de la calidad de vida.